Спасибо за инструкцию пользователю Naevus!

Настройки на этой странице предназначены для подключения к сервису VPNKI, а не к любому VPN серверу в Интернет.

Перед началом настройки ознакомьтесь с "Общими сведениями" о работе системы. Ссылка здесь - https://vpnki.ru/settings/before-you-begin/main-tech-info .

Так как вы настраиваете маршрутизирующее оборудование, то не забудьте указать "сеть за маршрутизатором" в личном кабинете системы VPNKI.

Правила и маршруты на сервере VPNKI применяются при подключении туннеля. Если изменили настройки в личном кабинете - переподключите туннели.

-------

Для подключения Гаргульи к VPNKI по протоколу OpenVPN нам потребуются:

- Роутер с прошивкой Гаргулья. Пример приведен для версии 1.10.0.

- Файл XXXX.ovpn, полученный из личного раздела сайта vpnki.ru.

- Логин и пароль одного из своих туннелей, введнные там же.

- Любой простейший текстовый редактор (подойдет даже Блокнот).

- Инструмент для доступа в прошивку по SSH. Рекомендую winscp.

- Немного терпения и внимательности.

Начнем

На самом деле, нам понадобятся еще «валидные» Client Certificate и Client Key. VPNKI не используют их, а значит в предоставленном файле (XXXX.ovpn) их нет. Но это же значит, что сертификат и ключ можно взять от любого другого сервера – все равно они не будут использоваться.

К сожалению, Гаргулья не позволяет оставить их пустыми и/или не принимает мусор вместо реальных сертификата/ключа.

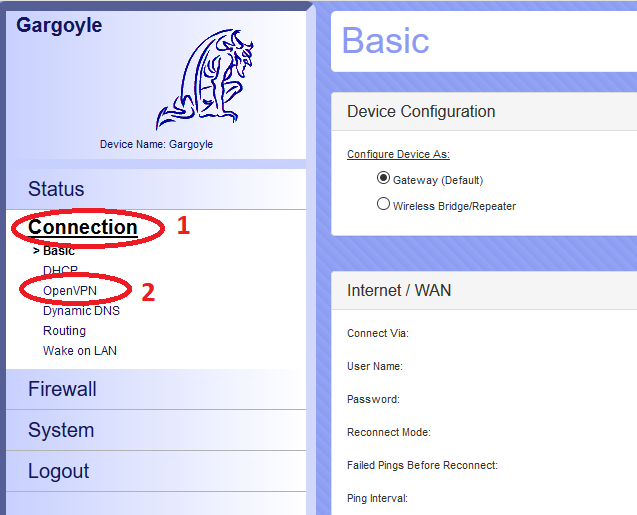

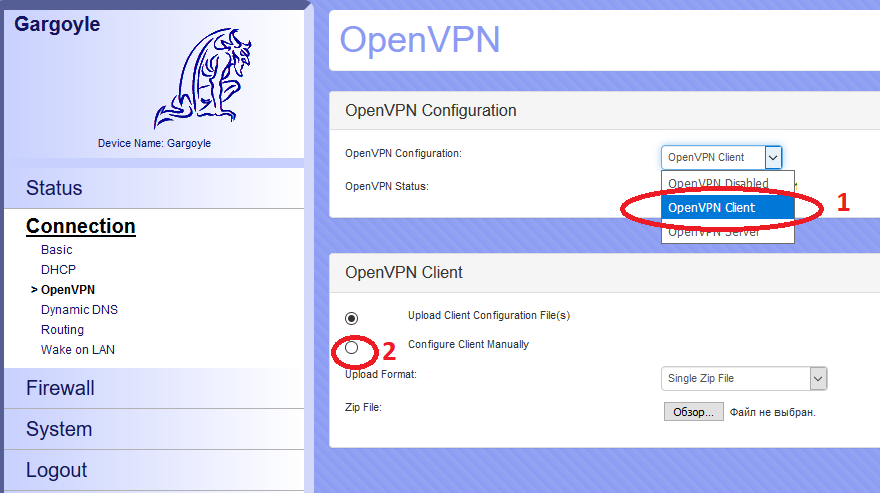

Для получения воспользуемся самой Гаргульей. Заходим в прошивку, переходим в меню Connection/OpenVPN:

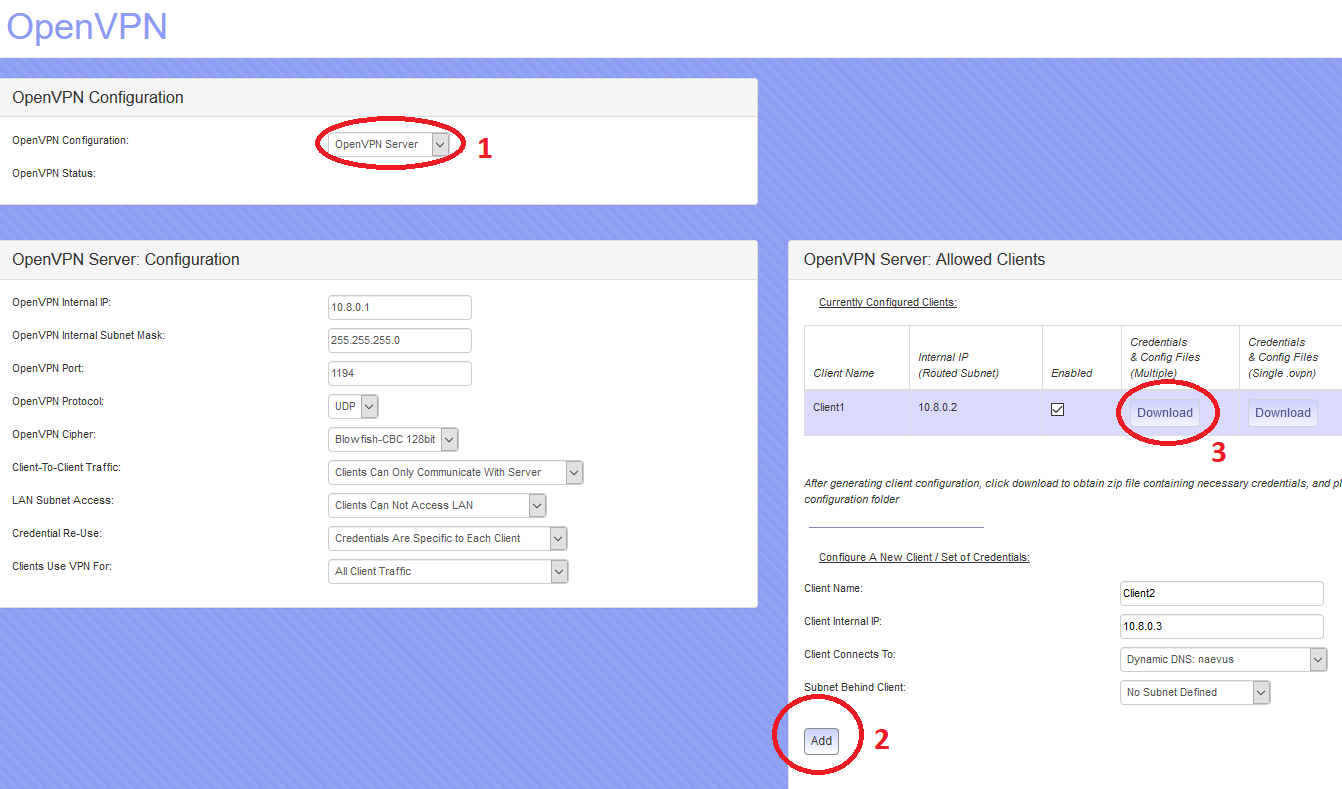

Справа в настройках выбираем OpenVPN Server:

Нажимаем Add и затем Download. Будет скачан файл, в котором, помимо прочего, будут и необходимые нам Client Certificate и Client Key.

Сохранять изменения в этом окне не нужно.

Следующий шаг – создадим файл с логином/паролем и разместим его в Гаргулье

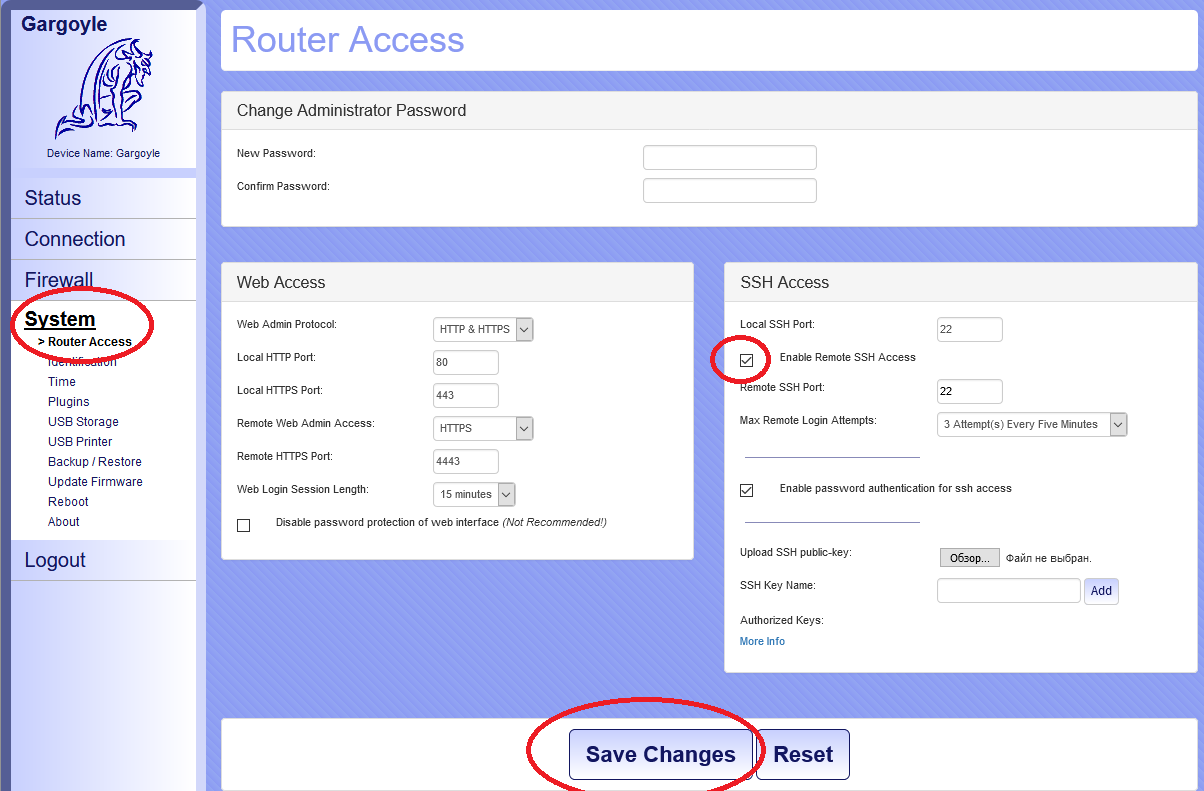

Сначала нам нужно получить доступ в прошивку по ssh. Для этого заходим в роутер обычным образом и в меню System/RouterAccess и ставим галочку «Enable SSH Access».

Не забываем сохранить изменения, нажав «Save Changes».

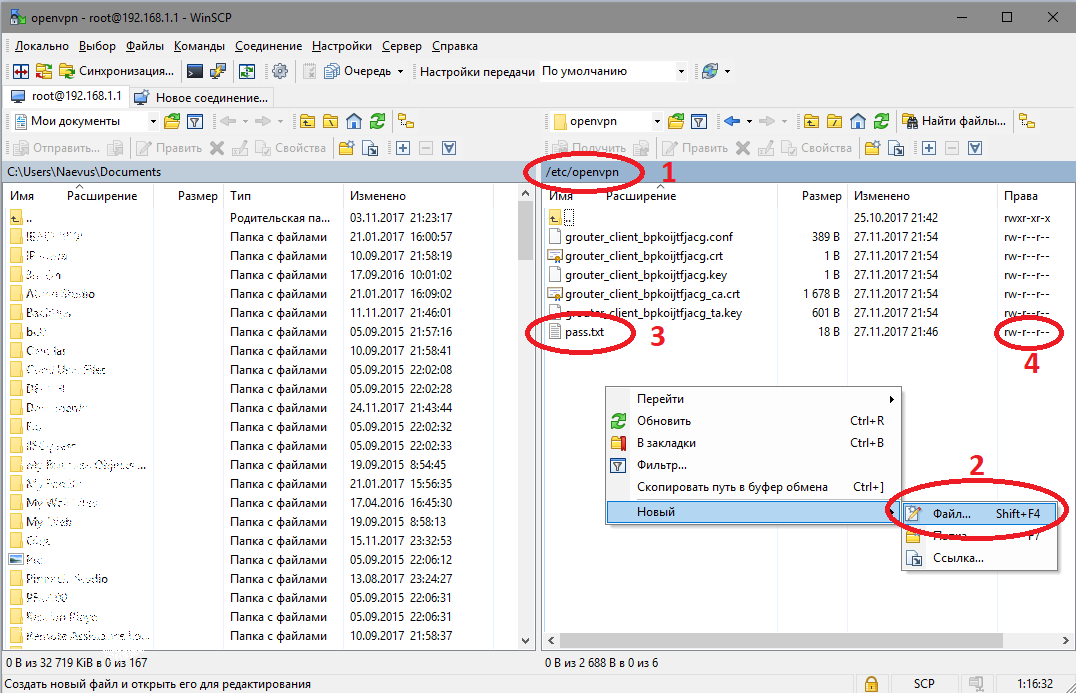

После этого, запускаем winscp и подключаемся к роутеру. Логин root, пароль тот же самый, что на вход в веб-интерфейс.

Подключившись к роутеру переходим в папку etc/openvpn. Нажимаем правую кнопку на пустом месте, выбираем Новый-Файл (или нажимаем Shift+F4).

В появившемся окне-редакторе создаем две строчки: первая строчка – логин, вторая строчка – пароль. Сохраняем файл дав ему имя pass.txt.

По уму нужно еще сменить права доступа к файлу, но я не большой специалист в юниксах и оставил как есть.

Теперь, у нас все готово для непосредственной настройки подключения к VPNKI

В Гаргулье возвращаемся в Connection/OpenVPN, но теперь выбираем OpenVpn Client и настройку вручную: Configure Client Manually

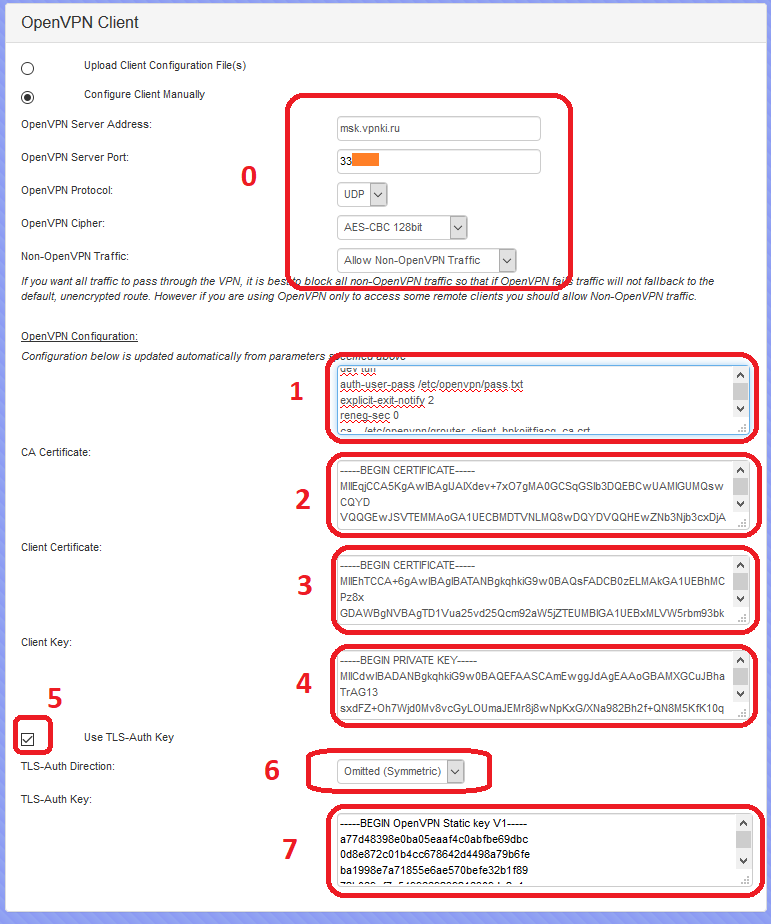

Дальше, пропускаем заполнение данных по серверу. Блок, отмеченный цифрой 0 – просто не заполняем – мы их просто скопируем из файла XXXXX.ovpn, полученного с сайта VPNKI.

Обратите внимание на порт, выданный вам в файле XXXX.ovpn.

Также обратите внимание на то, что в данном примере мы используем работу OpenVPN поверх протокола UDP. Об этом говорит выбор типа протокола в поле "OpenVPN Protocol", а также указание протокола в файле профиля, скачанного с сайта VPNKI.

Система VPNKI позволяет использовать OpenVPN как поверх UDP, так и поверх TCP, а также с использованием шифрования и без него.

В настоящем примере используется OpenVPN поверх UDP с шифрованием.

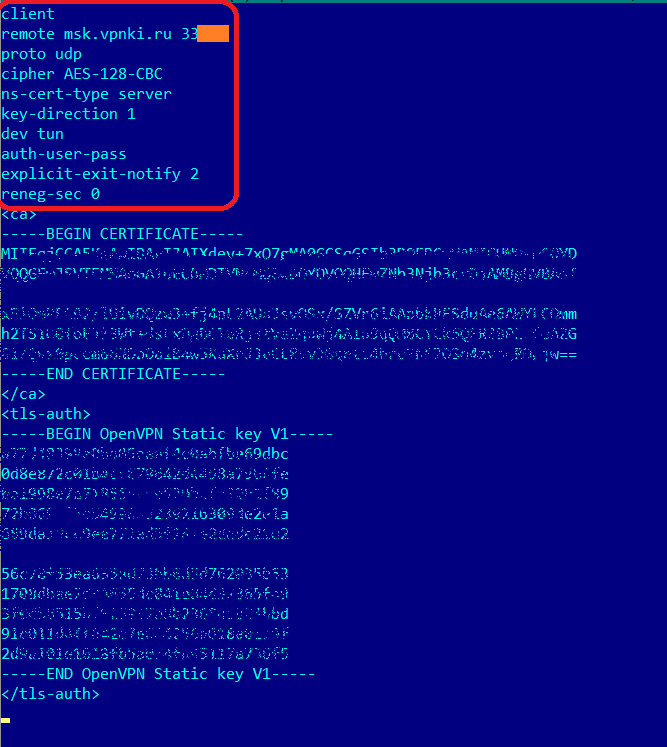

Для этого откроем файл в текстовом редакторе (например – Блокноте). Скопируем строки до тега <cа> (сам тег не копируем). Скопированный текст вставим в поле 1.

После вставки – отредактируем строчку auth-user-pass. А именно добавим в конце нее пробел и пропишем путь-имя ранее созданного файла с логином-паролем: /etc/openvpn/pass.txt .

Вся строка должна выглядеть как на скриншоте: auth-user-pass /etc/openvpn/pass.txt . Для удобства редактирования поле 1 можно растянуть – потащив за правый нижний угол.

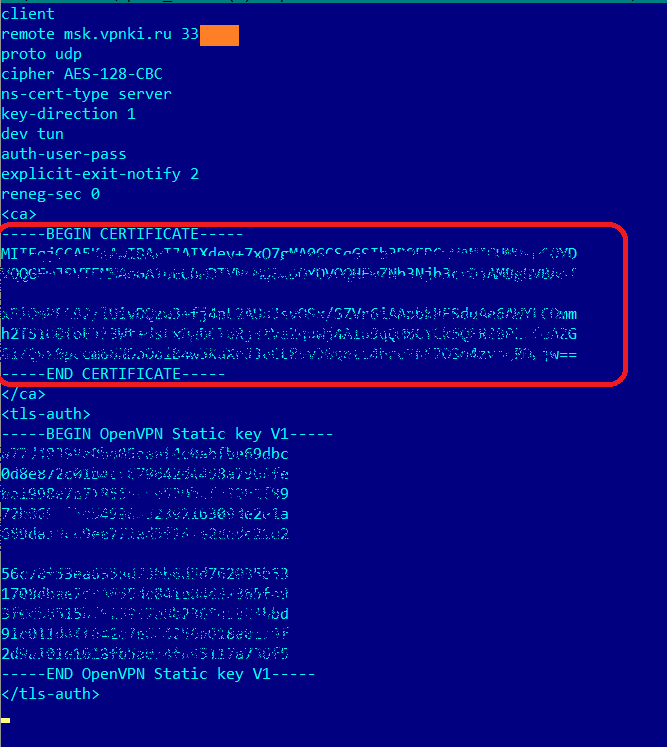

Дальше, не закрывая файл XXXX.ovpn, скопируем из него CA Certificate.

Его нужно вставить в поле 2.

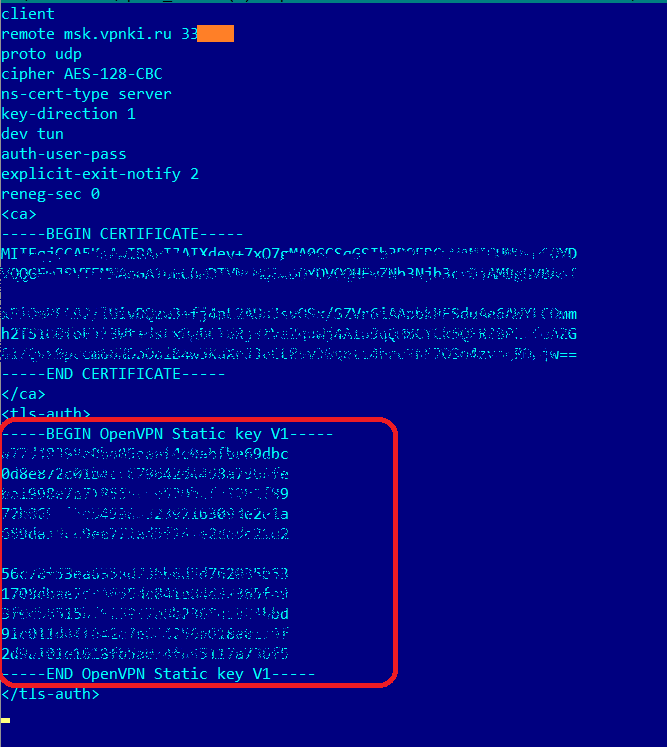

И TLS-Auth Key.

Который вставляем в поле 7 (предварительно выставив поля 5 и 6 согласно скриншота).

Остается заполнить поля 3 и 4 – сертификат и ключ для них берем из архива, который скачали в самом начала – просто открываем каждый файл в текстовом редакторе и копируем все содержимое в соответствующее поле.

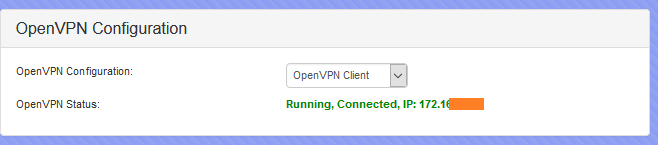

Осталось сохранить настройки, нажав Save Changes и, через несколько минут, когда Гаргулья сохранит настройки - появится статус:

PS: Важно! Для борьбы с зависшими сессиями мы принудительно отключаем пользовательские туннели OpenVPN в 00:00 по Московскому времени. При правильной настройке VPN соединение должно автоматически переустановиться.

Важные советы после настройки удаленного подключения

После успешной настройки подключения мы рекомедуем вам выполнить несколько важных шагов. Они дадут вам уверенность в том, что VPN соединение работоспособно в полном объеме.

- Посмотрите журнал подключений в ПО OpenVPN на своем устройстве. В журнале есть полезная информация о ходе соединения.

- Проверьте статус подключения туннеля на странице "Мои настройки" - "Состояние туннеля". Попробуйте отключить туннель со стороны сервера. Посмотрите как ваш клиент попытается переустановить соединение.

- Посмотрите как отображается подключение в различных журналах сервера. "Статистика" - "Статистика подключений". Еще в "События безопасности". А еще в "События авторизации". Важно видеть как отображается успешное соединение.

- Попробуйте выполнить пинг сервера VPNKI 172.16.0.1 с вашего устройства.

- Попробуйте выполнить пинг вашего устройства со страницы "Инструменты". Выполните пинг устройства по адресу туннеля сети VPNKI - 172.16.x.x. Это важный шаг и не стоит им пренебрегать. Но стоит знать, что пинг может быть неуспешен. Это не причина для беспокойства если вы будете только обращаться с этого устройства к другим туннелям.

- Если вы имеете второй подключенный туннель в своем аккаунте, то проверьте пинг и до устройства в другом туннеле. Сначала по его адресу сети VPNKI - 172.16.x.x. Затем можно выполнить пинг устройства в другом туннеле по адресу внутренней сети (192.168.x.x). Если такая маршрутизация настроена.

- Попробуйте запросить лог подключения по OpenVPN из личного кабинета системы. Выгрузка из журнала за сутки поступит на вашу почту. Так выглядит ваше подключение глазами сервера.

- Посмотрите как отображается количество переданного трафика туннеля. Это в "Мои настройки" - "Статистика" - "Графики использования". За текущий день статистика показывается с разбивкой по туннелям. За предыдущие дни - суммарно.

По особенности подсчета трафика туннелей читайте в FAQ. Ссылка здесь.

Надеемся, что вы успешно прошли все пункты советов! Теперь ваше соединение работает успешно. А вы познакомились с основными инструментами сервера.

Если в дальнейшем возникнут сложноси с настроенным подключением OpenVPN, то эти советы помогут вам в поиске неисправностей.

*** Если вдруг что-то не получилось, обращайтесь на Форум.

Рекомендации по выбору тарифа

Если вы не планируете передачу видео трафика, то мы рекомендуем вам начинать с выбора тарифа PLAN-MYDEV. Если передача видео будет осуществляться, то стоит сразу начинать с PLAN-VIDEO. Если скорости хватать не будет, то в любое время вы можете изменить тариф на более скоростной.

Если вы используете нашу систему для решения бизнес задач, то начинайте с аналогичных тарифов с приставкой BUSINESS-.

Контролировать объем переданного трафика вы можете на странице с графиками использования.

Узнать реальную скорость своего VPN соединения вы можете утилитой iperf3 на странице "Инструменты". Стоит отметить, что вопрос скорости передачи полезных данных будет зависеть от трех факторов:

- от типа используемого протокола VPN;

- типа транспортного протокола - TCP или UDP;

- физической удаленности вашего устройства от нашего сервера.

Худшим вариантом по скорости окажется вариант, когда в качестве транспортного протокола для VPN соединения используется TCP. При этом ваше устройство размещено далеко от сервера VPNKI. В этом случае, реальная скорость передачи данных будет определяться необходимостью подтверждения передачи каждого пакета в протоколе TCP.

ДОПОЛНИТЕЛЬНО ПО ТЕМЕ КОНФИГУРАЦИИ УДАЛЕННОГО ДОСТУПА

Кроме настройки по этой инструкции вам могут пригодиться другие примеры конфигурации и использования системы.

- Рабочий стол через RDP и OpenVPN. Ссылка здесь.

- Выставить FTP сервер через проброс TCP порта. Ссылка здесь.

ОБЩАЯ ИНФОРМАЦИЯ О БЛИЗКИХ ТЕМАХ

По ссылкам ниже вы можете ознакомиться с информацией, связанной с темой VPN соединений.

- Немного более подробно про IP адреса. Можно прочитать на нашем сайте.

- Про удалённый доступ к компьютеру можно. Можно почитать на нашем сайте.

- Про VPN и протоколы можно почитать здесь.

- Про выход в Интернет через VPN и центральный офис. Можно почитать здесь.