УДАЛЕННЫЙ ДОСТУП WIREGUARD СОЕДИНЕНИЕ, НАСТРОИТЬ ТУННЕЛЬ

для работы с сервисом доступа VPNKI по протоколу WireGuard

ИИ помощники в VPNKI

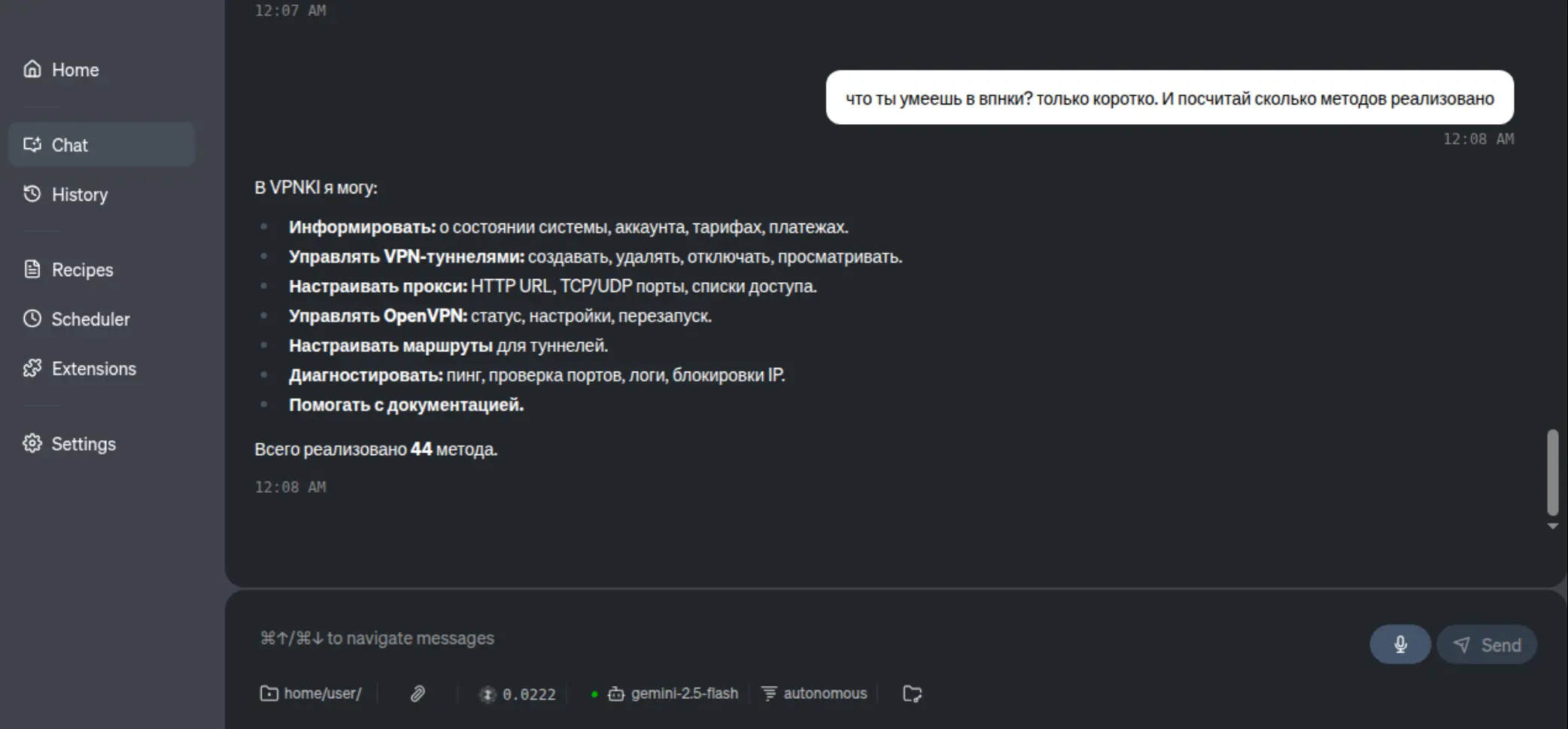

В составе VPNKI работают два ИИ помощника.

Первый помощник - это чатбот на главной странице системы. Он обучен на документации сайта и форуме техподдержки. Он может ответить на общие вопросы по системе, настройкам и услугам. Он может направить вас в нужную сторону и дать совет, однако он не умеет выполнять никакие действия.

Второй - это помощник по настройке. Это более продвинутый чат-бот, который умеет настраивать услуги и искать неисправности. Этот чатбот имеет доступ к инструментам и логам серверов и будет пытаться вам помочь, имея широкий спектр инструментов. Он доступен здесь - https://chat.vpnki.ru

Помощник по настройке имеет возможность обращения к помощнику по документации в ситуациях поиска неисправностей или настройки услуг.

Что под капотом?

Первый помощник предоставляет вам информацию с использованием модели ChatGPT и базы обучения на материалах сайта (RAG), которые были адаптированы для этой задачи. Обучение включало в себя только текст документов и не включало в себя картинки с сайта. Взаимодействие с этим помощником возможно даже для незарегистрированного пользователя системы.

Второй помощник это полноценный AI агент, который использует интерфейс чат-бота и имеет доступ к MCP-серверу для вызова инструментов взаимодействия с VPNKI. В качестве модели сейчас используется Google Gemini. Этот помощник будет эффективен только после того, как вы представитесь ему и введете ваш API ключ.

MCP сервер VPNKI это сервер для AI агентов, реализующий инструменты взаимодействия с API VPNKI. Именно он выполняет обращения к API VPNKI когда помощник по настройке запрашивает какие-либо сведения о вашем туннеле. Более детально про MCP сервер читайте здесь - https://vpnki.ru/settings/vpnki-mcp-server

Особенности работы с ИИ-помощником по настройке

- Для общения с этим помощником можно использовать любой язык. Помощник понимает слова впнки, пинг, трейсраут и другие варианты записи.

- Для действий с вашим аккаунтом потребуется ввести API ключ. Мы рекомендуем использовать временный API ключ из личного кабинета (это в меню "Мои настройки" - "Инструменты" - "Управление API ключами"), который будет активен в течение часа. Использование этого ключа предпочтительнее, так как нет полной гарантии того, что AI агент не передаст ваш ключ в LLM Gemini. Не думаем, что ваш ключ кому-то интересен в Гугле, но тем не менее... Если вы вдруг по ошибке использовали ваш постоянный API ключ, то можете перегенерировать его на той же странице управления API ключами.

- При общении с помощником не старайтесь сразу изложить свою версию возникшей неисправности. Этим вы формируете у помощника неверную картину ситуации. Старайтесь начинать общение с ним с общего описания проблемы, без собственных версий о причинах проблемы.

- Отвечайте на вопросы помощника, но обратите внимание, что помощник не всегда понимает на какой стороне VPN туннеля он может выполнять действия. Иногда он понимает, что он работае на сервере, но иногда его "заносит" и он считает что работает на клиентской стороне. Если заметите такое - поправляйте его. Вообще, относитесь к словам помощника немного критически - он умный и хороший собеседник, но иногда даже слишком умный.

- Время у помощника московское. Если вы из другого часового пояса, то для поиска в логах сообщайте помощнику какое время вы имели ввиду.

- Вы можете передать помощнику лог подключения с вашего устройства и попросить пояснить что происходит. Возможно это поможет решению проблемы.

- Если помощник выполняет какое-либо действие в вашем аккаунте, то имеет смысл зайти в личный кабинет и проконтроллировать что именно он изменил в вашем аккаунте и совпадает ли это с вашими ожиданиями. Возьмите за правило - если помощник что-то сделал, то это нужно проверить.

- Просмотров: 454

Сервис уведомлений

В составе VPNKI работает сервис уведомлений на базе продукта ntfy.

С помощью этого сервиса вы можете реализовать отправку уведомления со стороны своего сервера и получение этого уведомления в виде push-сообщения на свое мобильное устройство. Удобство заключается в минимальных настройках и простом синтаксисе строки отправки, которую можно встроить в любую программу или скрипт.

Такое средство найдет применение, например в "умном доме" или других задачах домашней автоматизации.

Сервис доступен только для пользователей VPNKI с платными тарифными планами, дополнительной оплаты за использование сервиса нет.

Для использования этого сервиса вам не нужно использовать VPN-туннели или иметь активные другие услуги на сервере VPNKI, кроме самого тарифного плана.

Настройка

Настройка сервиса в личном кабинете системы очень проста.

На странице "Мои настройки" - "Инструменты" - "Система оповещений" вы можете задать нужный вам пароль для отправки и подписки на уведомления.

При этом имя пользователя будет соответствовать имени вашего аккаунта в системе VPNKI.

Для отправки уведомлений используйте имена топиков в следующем формате - <имя_аккаунта_vpnki>_<имя_топика>.

Например, если ваш аккаунт в системе VPNKI sidorov, то вы можете использовать топики sidorov_test, sidorov_notify, sidorov_123U&jadbm и т.д.

После указания пароля в личном кабинете изменения на сервере применятся в течение 5 минут.

Собственно, на этом настройка на сервере заканчивается.

Использование

Здесь простой пример отправки уведомления при помощи утилиты командной строки cURL и получение этого уведомления на устройстве Android или iPhone в виде "пуша".

Шаг 1. Для начала установите на свое мобильное устройство приложение ntfy из магазина Google Play или App Store.

Шаг 2. После установки настройте приложение. В настройках приложения по умолчанию указан сервер уведомлений https://ntfy.sh, но он нам не нужен.

Удалите упоминание о нем и укажите в качестве сервера по умолчанию адрес нашей системы:

https://push.vpnki.ru

Затем добавьте в настройки приложения имя пользователя (это имя пользователя в системе VPNKI) и пароль, созданный в личном кабинете VPNKI.

После этого ваше устройство готово получать уведомления из топиков, на которые вы подпишетесь.

Для добавления топика нажмите на "Плюсик" на главном экране и укажите интересующий вас топик в формате, например sidorov_notification

Шаг 3. На устройстве с ОС Linux или Windows (и не только) может находиться утилита cURL.

Для отправки сообщения от лица пользователя sidorov c паролем из личного кабинета в топик sidorov_notification используйте следующий синтаксис:

curl -u "sidorov:<пароль_тут>" -d "Ваше тестовое сообщение" https://push.vpnki.ru/sidorov_notification

Сообщение должно поступить на ваше мобильное устройство.

На сайте продукта https://ntfy.sh есть много примеров и способов использования системы уведомлений. Вы можете настроить отправку уведомлений из различных средств домашней автоматизации - Home Assistant, Node RED и других.

- Просмотров: 220

С февраля 2025 года вы можете иметь доступ к домашней сети через новый forward прокси сервер (пока он в тестовом режиме preview).

Почему новый?

Потому что в отличии от старого прокси, который выделял каждому пользователю уникальные порты для HTTPS и SOCKS5 подключений, новый прокси использует общие порты для всех пользователей. При этом после успешной аутентификации трафик оказывается в сети пользователя.

Поэтому в новом прокси не нужно ничего включать - сам прокси уже работает!

Все что нужно сделать - вам необходимо принять согласие на любой странице из раздела "Публикация URL и проброс порта".

Если такое согласие вы уже принимали, то можно пользоваться прокси серверами.

В новом прокси, как и раньше, мы используем два сервера:

- для HTTP/HTTPS соединений - HTTPS proxy (методы HTTP CONNECT и HTTP GET).

- для любых соединений по протоколу TCP - SOCKS5 proxy.

С помощью HTTP/HTTPS прокси вы сможете иметь доступ из сети Интернет к веб-интерфейсу своего домашнего устройства (сервера, видеорегистратора, видеокамеры и т.д.). А с помощью SOCKS5 прокси вы сможете иметь доступ к домашним устройствам по таким протоколам как ssh и VNC (впрочем и по многим другим, которые используют протокол TCP).

Доступ через новый прокси сервер осуществляется при наличии:

- одного подключенного к системе VPN туннеля от вашего устройства по любому из протоколов (PPTP, L2TP, L2TP/IPsec, IKEv2/IPsec, OpenVPN, WireGuard, SSTP, Openconnect).

- настроенного клиентского программного обеспечения (браузер, ssh или VNC клиент).

ВАЖНО! Мы используем авторизацию по имени пользователя и пароля одного из ваших туннелей.

Используемый логин/пароль, который вы будете вводить в момент подключения через прокси, НЕ должен быть в этот момент подключен через VPN.

Proxy-cоединения без авторизации приниматься не будут.

Перед использованием уточните может ли ваше клиентское программное обеспечение использовать proxy сервер с авторизацией.

1. Краткая инструкция по использованию HTTP/HTTPS и SOCKS5 proxy соединений

Допустим вы имеете дома компьютер с web-сервером умного дома и хотите получить к нему удаленный доступ из Интернет через прокси.

- Настройте и подключите одно VPN соединение от вашего домашнего компьютера (веб-сервера) до сервера VPNKI по любому и поддерживаемых протоколов.

- настройте ваше клиентское программное обеспечение на работу с нашим прокси сервером

Что касается настроек доступа через прокси, то на сервере для вас настроены следующие протоколы и порты:

| № | OSI уровень проксирования |

Тип прокси |

Адрес прокси | Порт | Протокол подключения к прокси | Протокол подключения к целевой системе |

| 1 | L4 |

HTTPS (метод HTTP CONNECT) |

msk.vpnki.ru | 3129 | https |

https и другие протоколы реализующие HTTP CONNECT |

| 2 | L7 |

HTTPS (метод HTTP GET) |

http | |||

| 3 | L7 | HTTP (метод HTTP GET) | msk.vpnki.ru |

3130 |

http | http |

| 4 | L4 |

SOCKS5 |

msk.vpnki.ru | 1082 | socks5 | http, https, любые протоколы поверх TCP |

| 5 | L4 |

SOCKS5 с TLS |

msk.vpnki.ru | 1083 | ssl + socks5 | http, https, любые протоколы поверх TCP |

Тут нужно небольшое пояснение.

Под словосочетанием "HTTP прокси" часто скрываются разные технологии.

Если не углубляться в детали, то можно сказать что есть прокси HTTP, построенные на обработке запросов HTTP CONNECT (L4 proxy) и HTTP GET (L7 proxy).

В нашей системе речь идет про реализацию forward proxy для обоих типов запросов.

Стоит отметить, что в браузерах и различных плагинах к ним (а также в другом ПО) реализация HTTP прокси может отличаться. Поэтому сложно сказать заранее что заработает в вашем случае.

Отметим лишь, что наиболее универсальным методом является использование SOCKS5 прокси (L4 proxy).

2. Примеры использования утилиты cURL для доступа через http и SOCKS5 прокси

В примере ниже показан синтаксис команд при обращении из Интернет и запросе файла с именем temperature.txt на домашнем сервере с адресом 192.168.1.100 .

Пример запроса адреса 192.168.1.100/temperature.txt во внутренней сети из Интернет выглядит так (обратите внимание на http и https):

Через HTTP / HTTPS прокси (порты 3129, 3130) ***

Подключениe по HTTPS с методом HTTP CONNECT. Cработает если в вашей домашней сети ресурсы https

curl -x https://msk.vpnki.ru:3129 https://192.168.1.100/temperature.txt --proxy-user <vpnki_tunnel_username>:<vpnki_tunnel_password>

Подключение по HTTPS с методом HTTP CONNECT. Cработает если в вашей домашней сети ресурсы http

curl -p -x https://msk.vpnki.ru:3129 http://192.168.1.100/temperature.txt --proxy-user <vpnki_tunnel_username>:<vpnki_tunnel_password>

Подключение по HTTPS с методом HTTP GET. Cработает если в вашей домашней сети ресурсы http

curl -x https://msk.vpnki.ru:3129 http://192.168.1.100/temperature.txt --proxy-user <vpnki_tunnel_username>:<vpnki_tunnel_password>

Подключение по HTTP c методом HTTP GET. Cработает если в домашней сети ресурс http

curl -x http://msk.vpnki.ru:3130 http://192.168.1.100/temperature.txt --proxy-user <vpnki_tunnel_username>:<vpnki_tunnel_password>

Через SOCKS5 прокси (порт 1082)

Cработает если в домашней сети ресурс http

curl -x socks5h://<vpnki_tunnel_username>:<vpnki_tunnel_password>@msk.vpnki.ru:1082 http://192.168.1.100/temperature.txt

Cработает если в домашней сети ресурс https

curl -x socks5h://<vpnki_tunnel_username>:<vpnki_tunnel_password>@msk.vpnki.ru:1082 https://192.168.1.100/temperature.txt

Через SOCKS5 прокси с TLS (порт 1083)

будет отдельная статья на эту тему с использованием программы stunnel

*** обратите внимание на особенность работы аналогичных запросов из браузера:

Если вы хотите использовать соединение HTTP CONNECT и протокол HTTPS для подключения к целевому ресурсу, то соединение будет установлено с использование HTTPS между клиентом и целевой системой и это будет соединение на уровне TCP (L4 proxy).

Если вы хотите использовать соединение HTTP CONNECT, но для подключения к целевому ресурсу хотите использовать HTTP (без S), то в этом случае браузер переключается на режим HTTP GET и осуществляет соединение с целевым ресурсом на уровне (L7 proxy)

Аналогичным образом ведет себя и утилита cURL без указания флага -p. Без этого флага cURL переключается в режим запроса HTTP GET в случае запроса целевого ресурса по HTTP.

Рекомендации по выбору тарифа

Если вы не планируете передачу видео трафика, то мы рекомендуем вам начинать с выбора тарифа PLAN-MYDEV. Если передача видео будет осуществляться, то стоит сразу начинать с PLAN-VIDEO. Если скорости хватать не будет, то в любое время вы можете изменить тариф на более скоростной.

Если вы используете нашу систему для решения бизнес задач, то можно начать с аналогичных тарифов с приставкой BUSINESS-.

Контролировать объем переданного трафика вы можете на странице с графиками использования.

Узнать реальную скорость своего VPN соединения вы можете утилитой iperf3 на странице "Инструменты". Стоит отметить, что скорость передачи полезных данных будет зависеть от трех факторов:

- от типа используемого протокола VPN;

- типа используемого транспортного протокола - TCP или UDP;

- физической удаленности вашего устройства от нашего сервера.

Худшим вариантом по скорости окажется вариант, когда в качестве транспортного протокола для VPN соединения используется протокол TCP. При этом ваше устройство размещено далеко от сервера VPNKI. В этом случае, реальная скорость передачи данных будет определяться необходимостью подтверждения получения каждого пакета в протоколе TCP.

ДОПОЛНИТЕЛЬНО ПО ТЕМЕ КОНФИГУРАЦИИ УДАЛЕННОГО ДОСТУПА

- Рабочий стол Windows через RDP и OpenVPN. Ссылка здесь.

- Выставить FTP сервер в сеть Интернет через проброс TCP порта. Ссылка здесь.

ОБЩАЯ ИНФОРМАЦИЯ ОБ УДАЛЕННОМ ДОСТУПЕ

- Немного более подробно про IP адреса. Можно прочитать на нашем сайте.

- Про удалённый доступ к компьютеру можно. Можно почитать на нашем сайте.

- Про VPN и протоколы можно почитать здесь.

- Про выход в Интернет через VPN и центральный офис. Можно почитать здесь.

- Просмотров: 6585

Сервер протокола MCP для работы с системой VPNKI при помощи AI-агентов

В составе VPNKI функционирует сервер протокола MCP (Model Context Protocol). Что это можно почитать тут.

Он поможет вашему AI-агенту получать нужную информацию о настройках аккаунта, туннелях, услугах и других вещах.

Вы сможете управлять системой, используя обычный чат с AI-агентом.

Есть и наш агент с веб-интерфейсом, который доступен по адресу https://chat.vpnki.ru

Но если хотите подключить своего, то читайте инструкцию ниже

(видео внизу этой страницы)

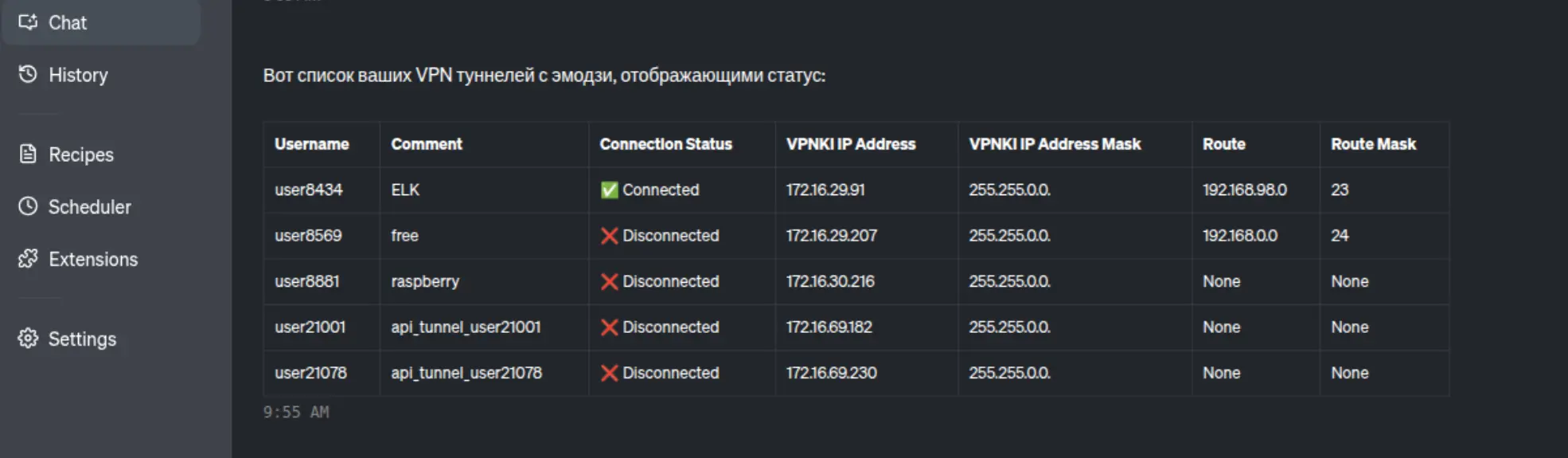

Например, можно запросить в AI-агенте список туннелей в таблтце с эмодзи, отражающих статус подключения :)

Для работы с MCP сервером вам потребуются:

- регистрация в системе VPNKI и API ключ VPNKI

- AI агент (см. пример ниже)

- доступ к одной из LLM (от таких провайдеров как OpenAI, Google, Anthropic, Groq, Openrouter и других)

Наш сервер функционирует по адресу https://mcp.vpnki.ru/mcp и доступен по протоколу SHTTP (Streamable HTTP).

Пример использования

Что мы использовали:

- В качестве агента мы использовали агента под названием Goose. Это Opensource продукт, который разработан и поддерживается компанией Block. Версии "Гуся" агента есть для Windows, MacOS и Linux. https://block.github.io/goose/

- В качестве LLM мы использовали Gemini от Google. https://gemini.google.com/app И важно! - так как использование Gemini по API ограничено для российских IP адресов, то для работы с ней пришлось использовать подключение через одного из существующих на рынке VPN провайдеров. Подключение VPN строится от компьютера, на котором будет функционировать ваш "Гусь".

Теперь по шагам

Доступ к LLM

К слову сказать, вы можете использовать любую доступную вам LLM, которая поддерживается Goose. Их там не один десяток - от OpenAI до собственных провайдеров LLM.

Доступ к LLM Gemini по VPN и получение API-ключа в Гугле мы описывать не будем так как у всех свои уникальные ситуации и способы.

Получение API VPNKI

Пожалуй это самый простой пункт. Ключ можно получить на страницах личного кабинета (правда не на всех).

Для примера ключ внизу страницы услуги "Публикация URL". Выглядит он так:

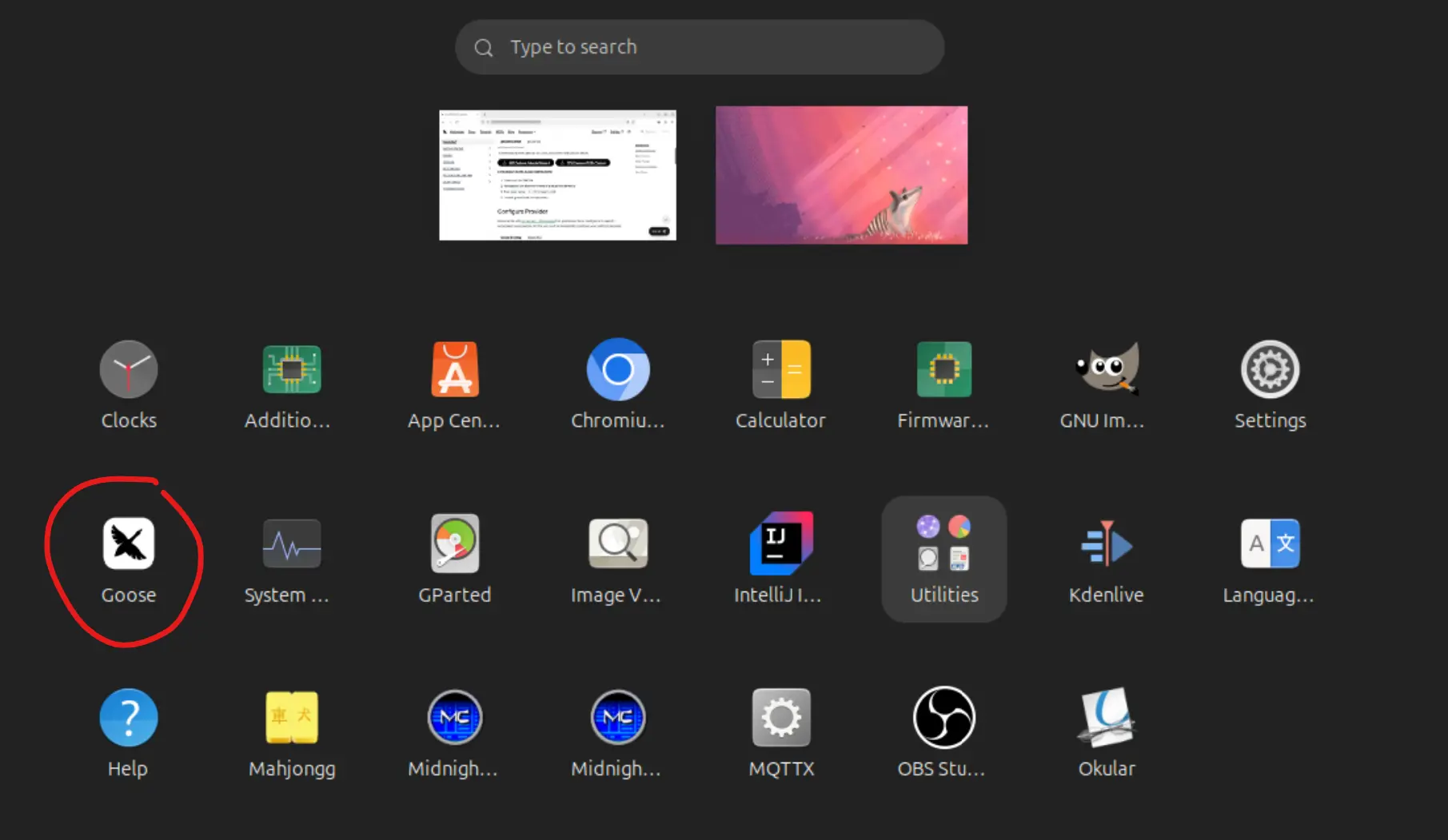

Установка Goose

Мы использовали версию Гуся под Ubuntu для рабочего стола. Скачать ее можно по актуальной ссылке отсюда.

https://block.github.io/goose/docs/quickstart

Все по инструкции - скачали deb-пакет и установили его командой

sudo dpkg -i (filename).deb

После установки Гусь оказался в списке приложений.

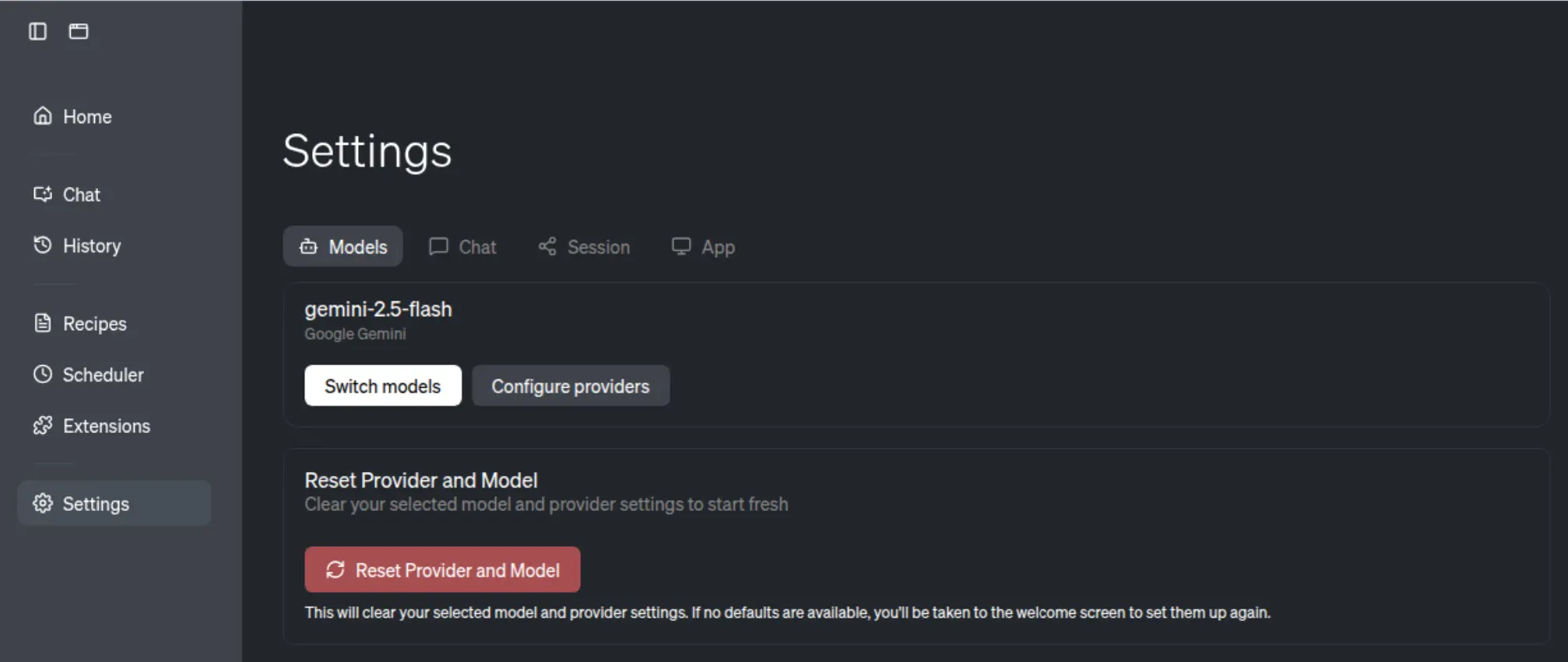

Настройка LLM в Goose

Стоит отметить что у Google Gemini есть бесплатный лимит, которым можно пользоваться.

Кроме этого, Гусь может пользоваться бесплатным Groq или использовать установленную на компьютер с агентом программу Ollama и скачать различныеLLM с сайта https://ollama.com/

Более подробно о настройке провайдеров для Гуся смотрите здесь.

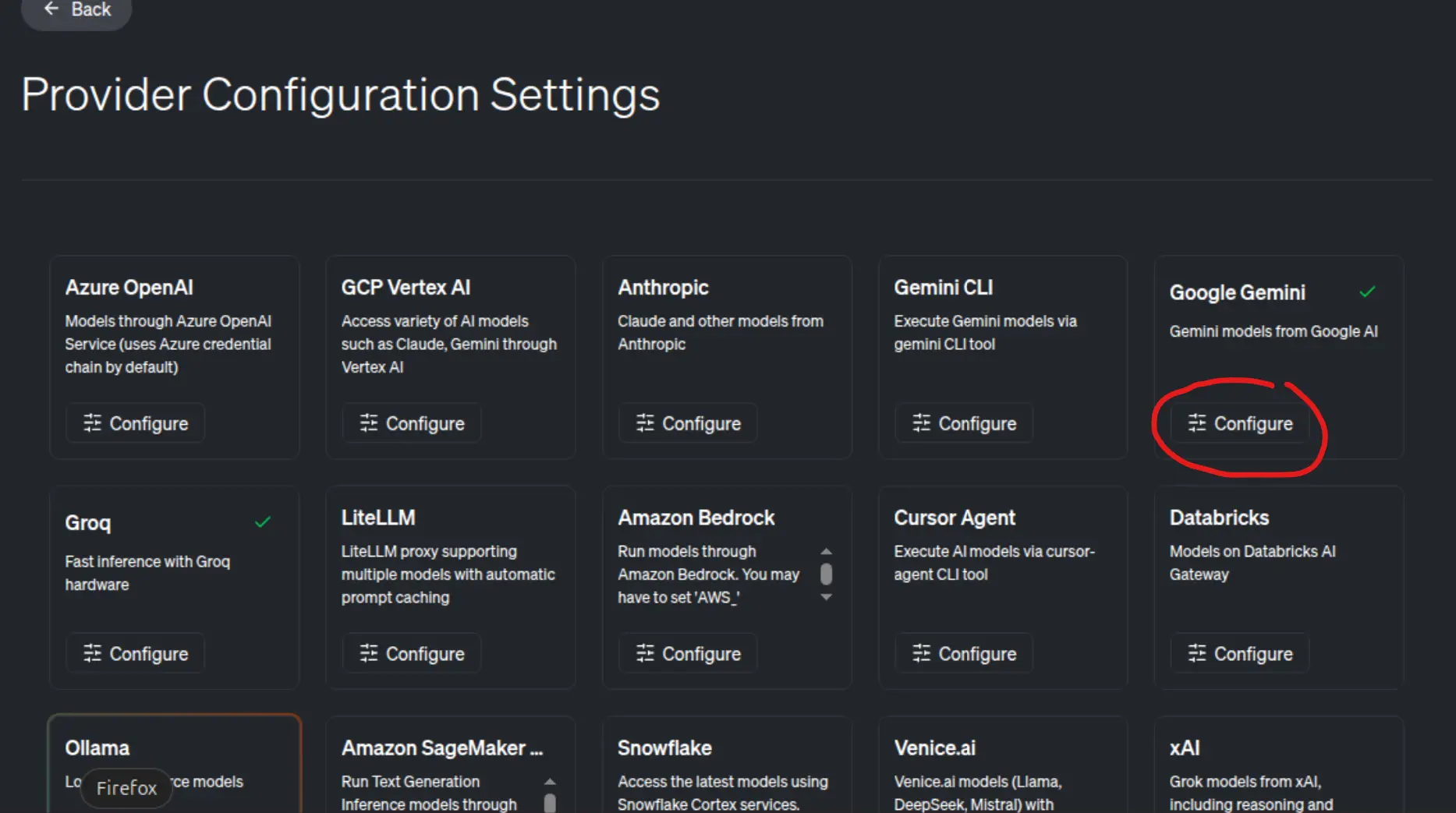

Давайте добавим нужного провайдера LLM (в нашем случае Гугл) и проверим работу. Выберите там "Configure providers"

!!! Конечно, не забываем, что агент будет обращаться в Гугл с российских адресов и поэтому подключим VPN соединение к заграничному серверу.

В плитке нужного провайдера выберите "Configure" и добавьте там его API ключ. В нашем случае это API ключ Google с доступом к LLM Gemini.

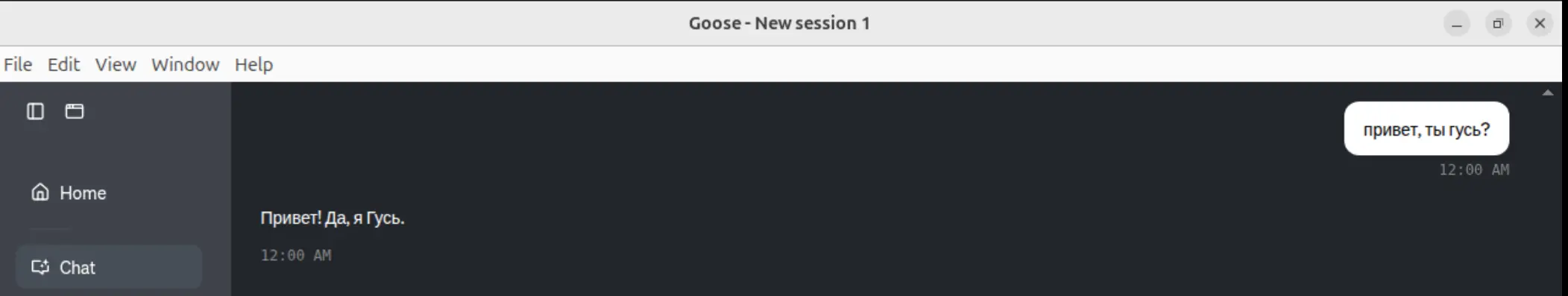

И теперь можно проверить обычный чат с Goose. Если связь с LLM есть то и ответ от Гуся будет получен.

Настройка внешнего MCP сервера VPNKI

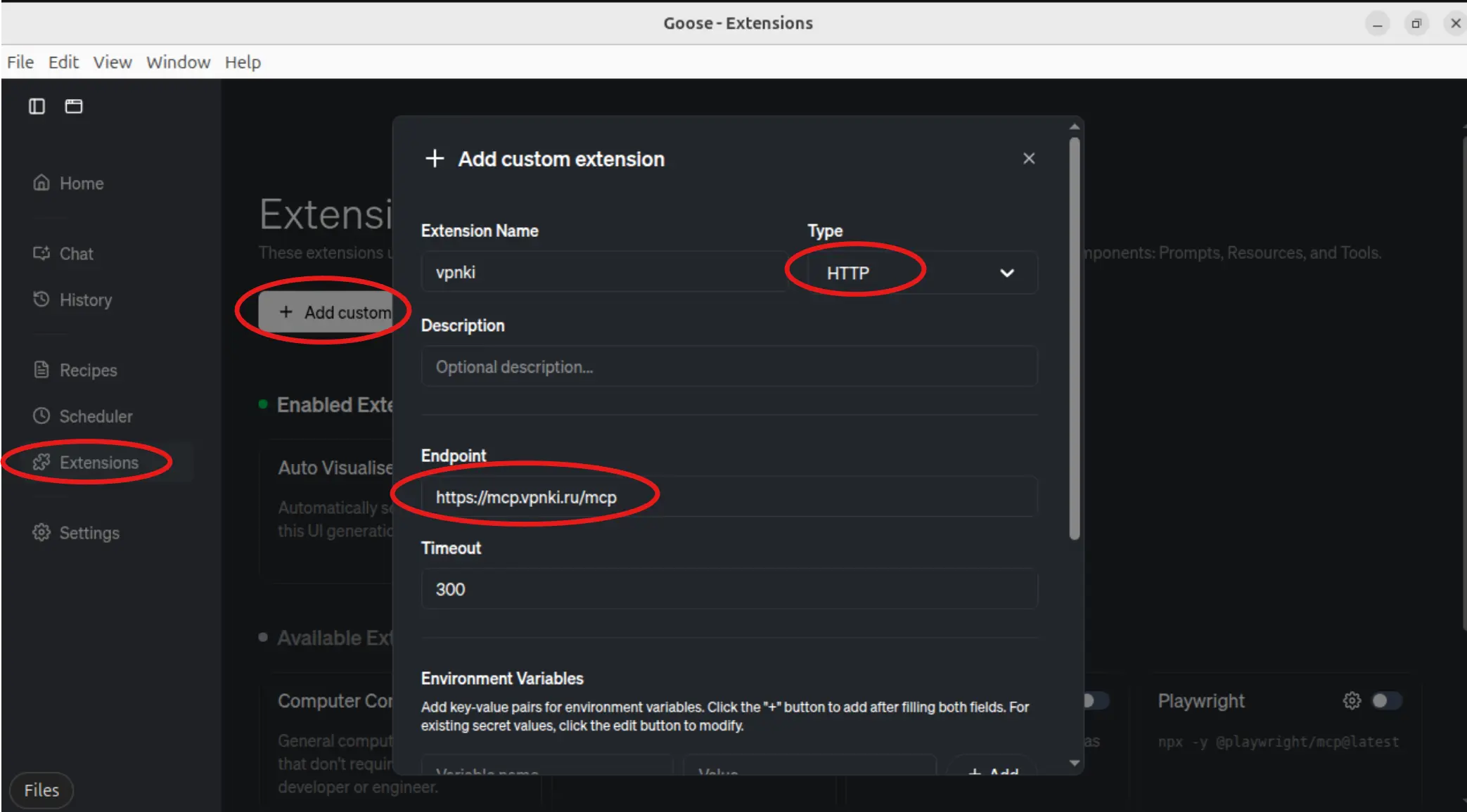

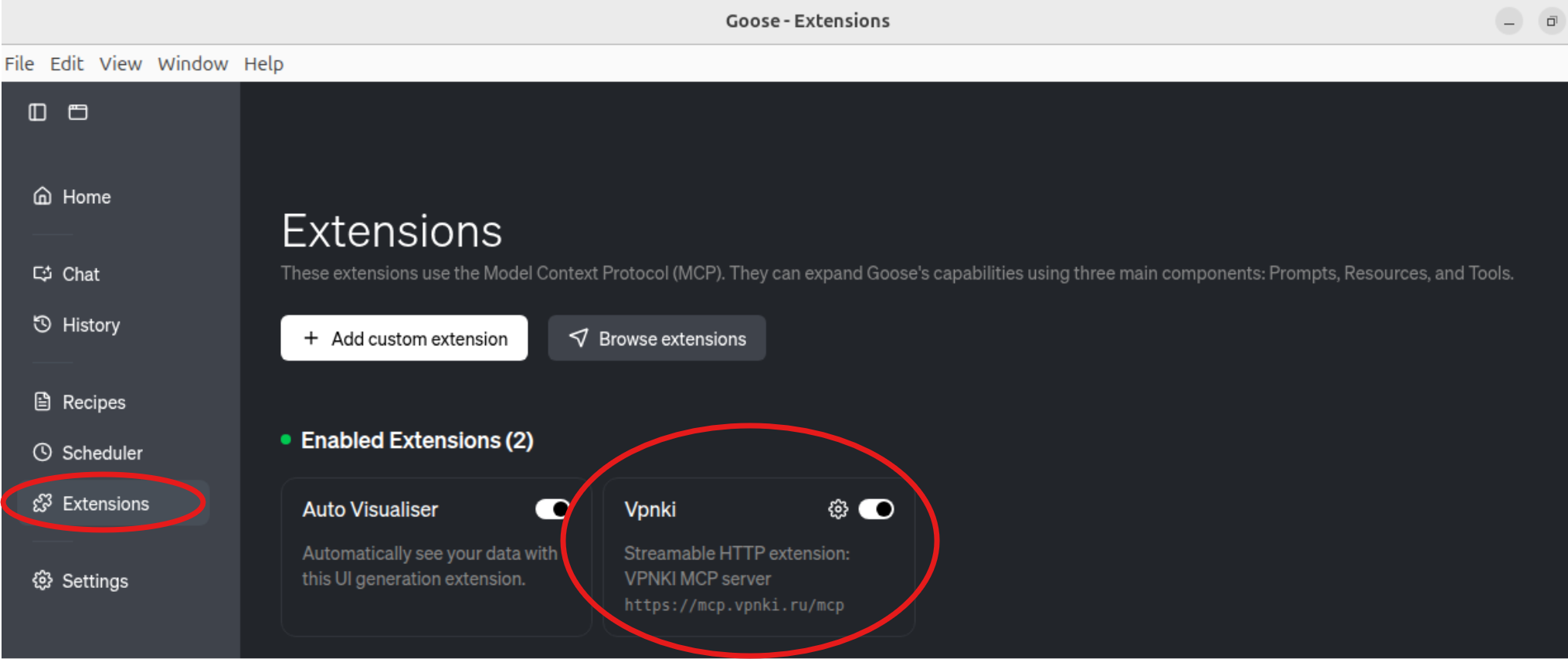

Раз все работает, то теперь самое время добавить внешнее расширение в виде MCP сервера VPNKI.

Идите в расширения и добавляйте новое так как указано на скриншоте.

Адрес https://mcp.vpnki.ru/mcp

Не забудьте сохранить настройки внизу экрана. И затем активируйте это расширение и передвиньте ползунок (если расширение не активировалось автоматически)

И...

Попробуйте спросить что-нибудь про VPNKI

Поработаем с VPNKI по-русски

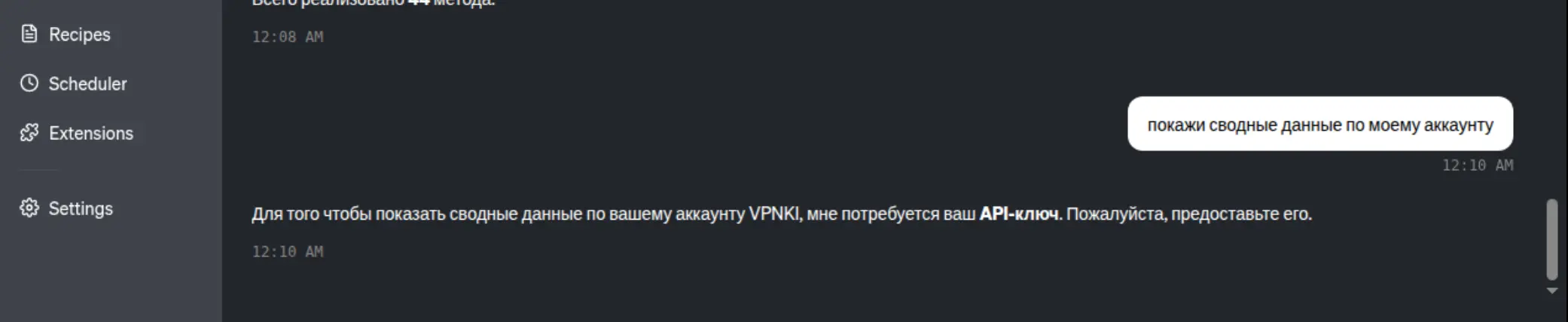

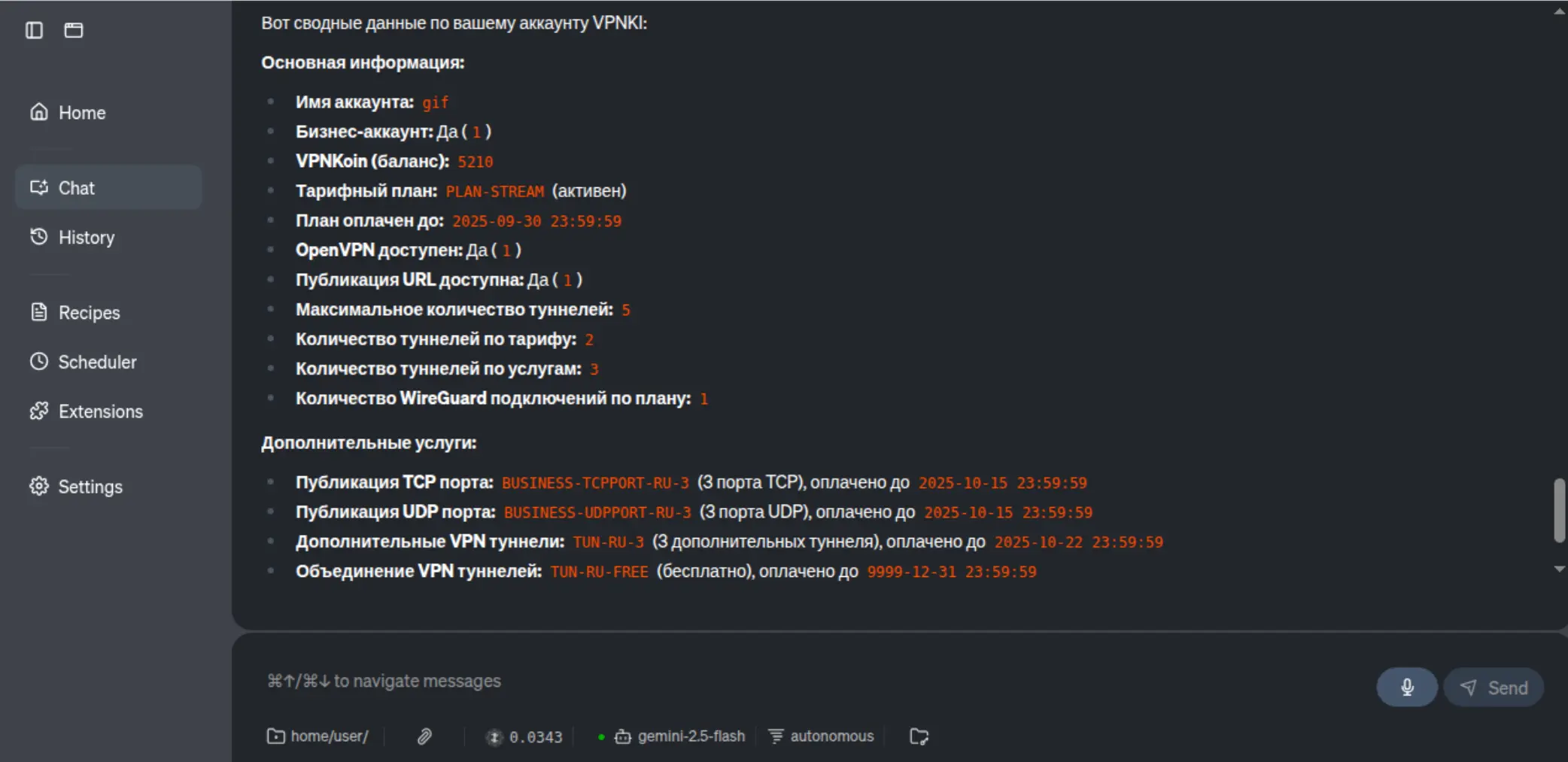

Теперь давайте спросим что-нибудь более полезное про ваш аккаунт в VPNKI.

Тут Гусь запросит ваш API-ключ VPNKI. Этот ключ будет активен в вашей сесии агента около одного часа. В течение этого времени агент вас не будет спрашивать повторно этот самый ключ.

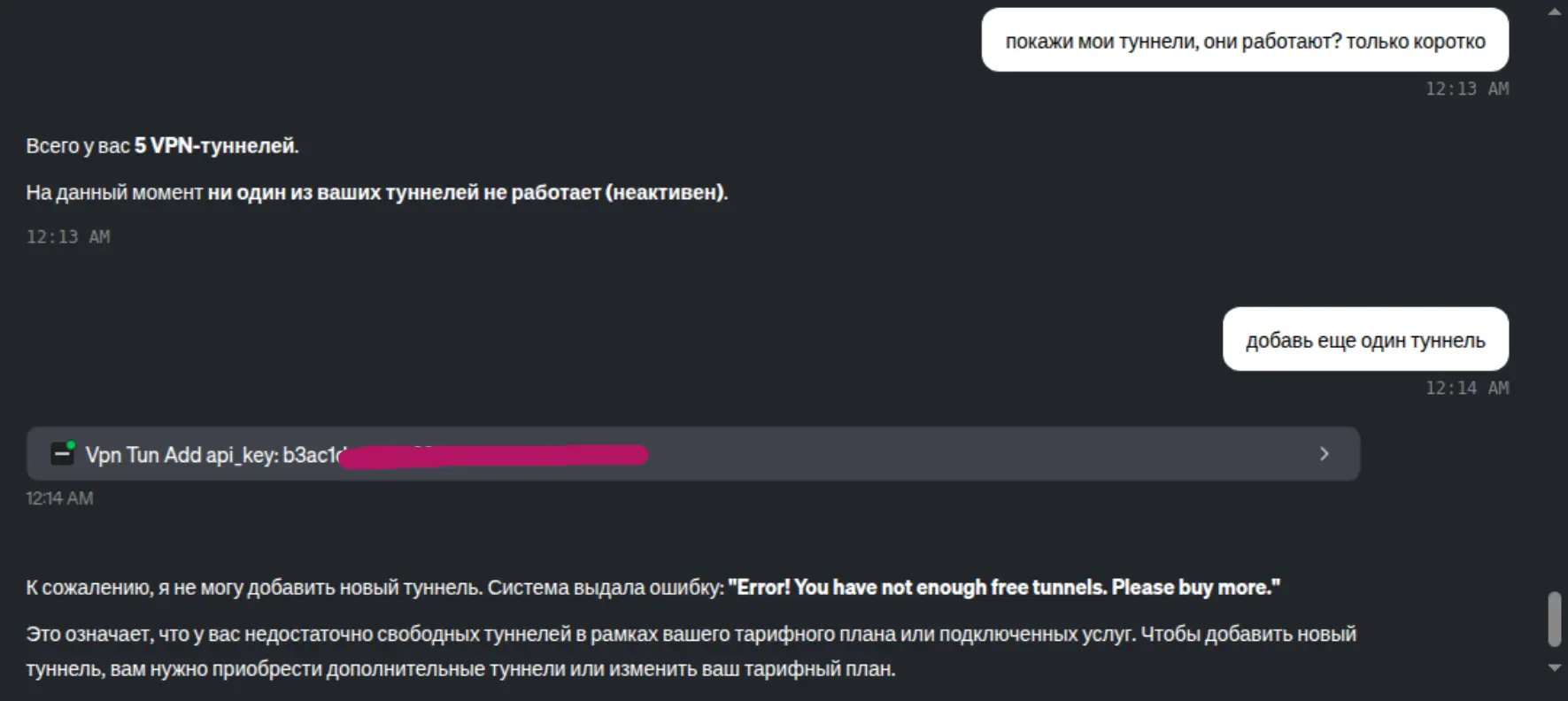

Теперь давайте запросим данные о туннелях ... и попросим добавить новый туннель. Да-да, можно не только запрашивать что-либо из системы, но и активно менять.

Здесь пришел отказ, так как все туннели согласно тарифному плану и услуге BUSINESS-TUN-RU-3 уже созданы.

Что можно делать еще?

Так как мы работаем с AI агентом, то агент может выполнять очень разные задачи на вашем компьютере в процесее обработки вашей задачи.

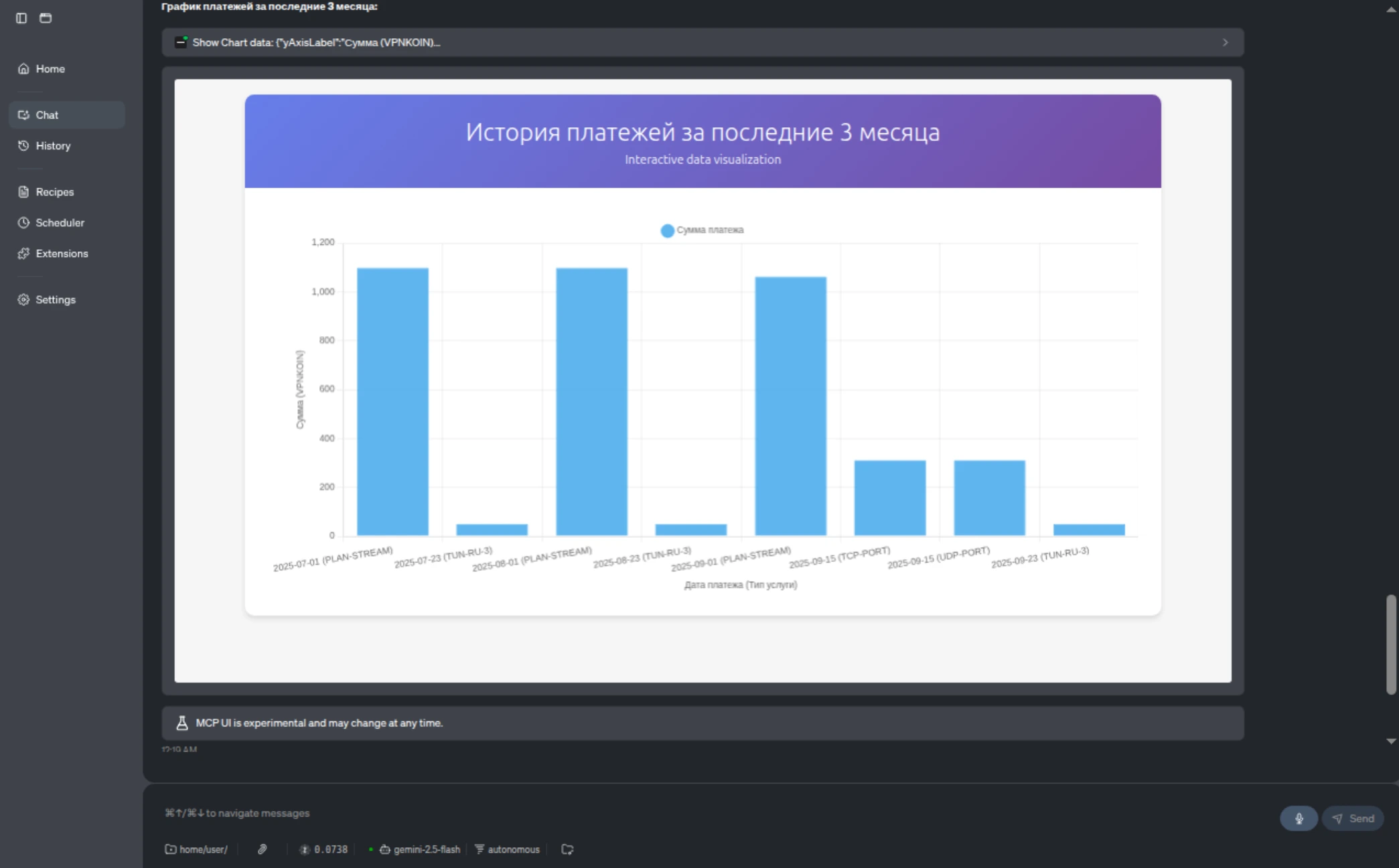

Например, если установить стандратное расширение Goose под названием Auto Visualiser, то можно попросить Гуся построить историю платежей VPNKI за последние три месяца.

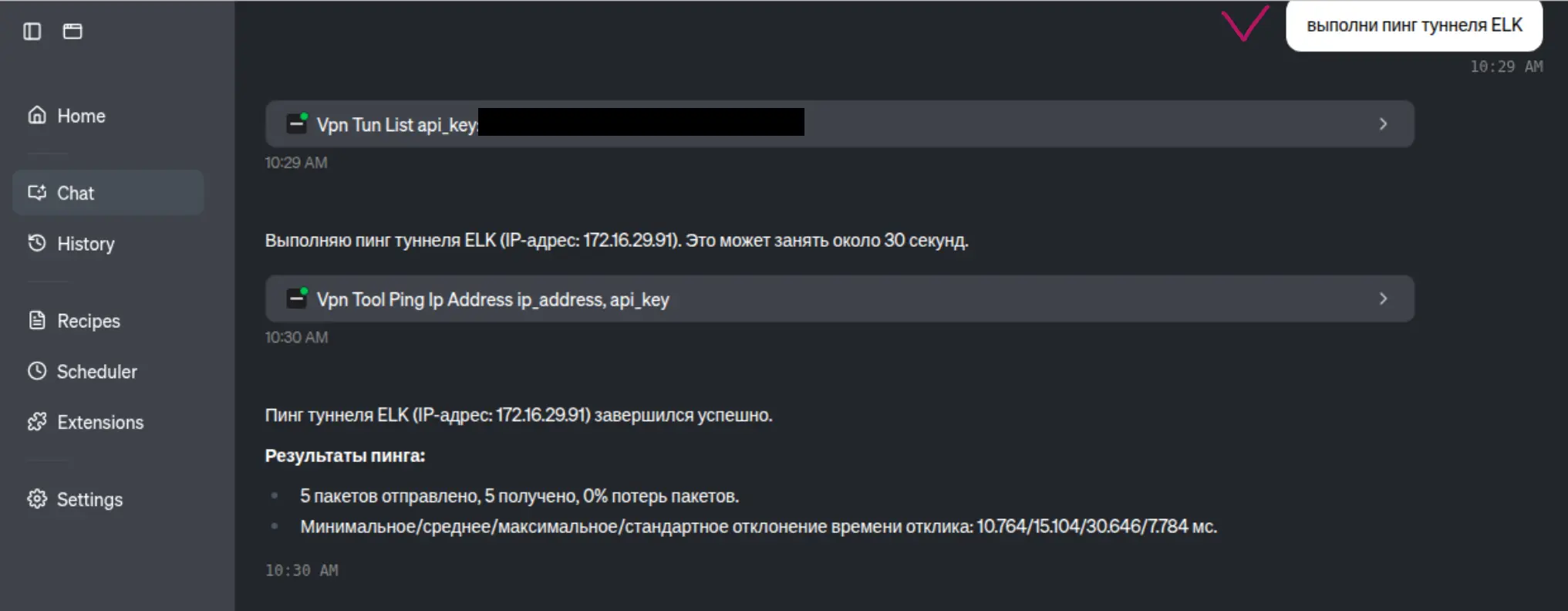

Можно выполнять различные диагностические шаги на стороне сервера. Например пинг устройства с VPN сервера.

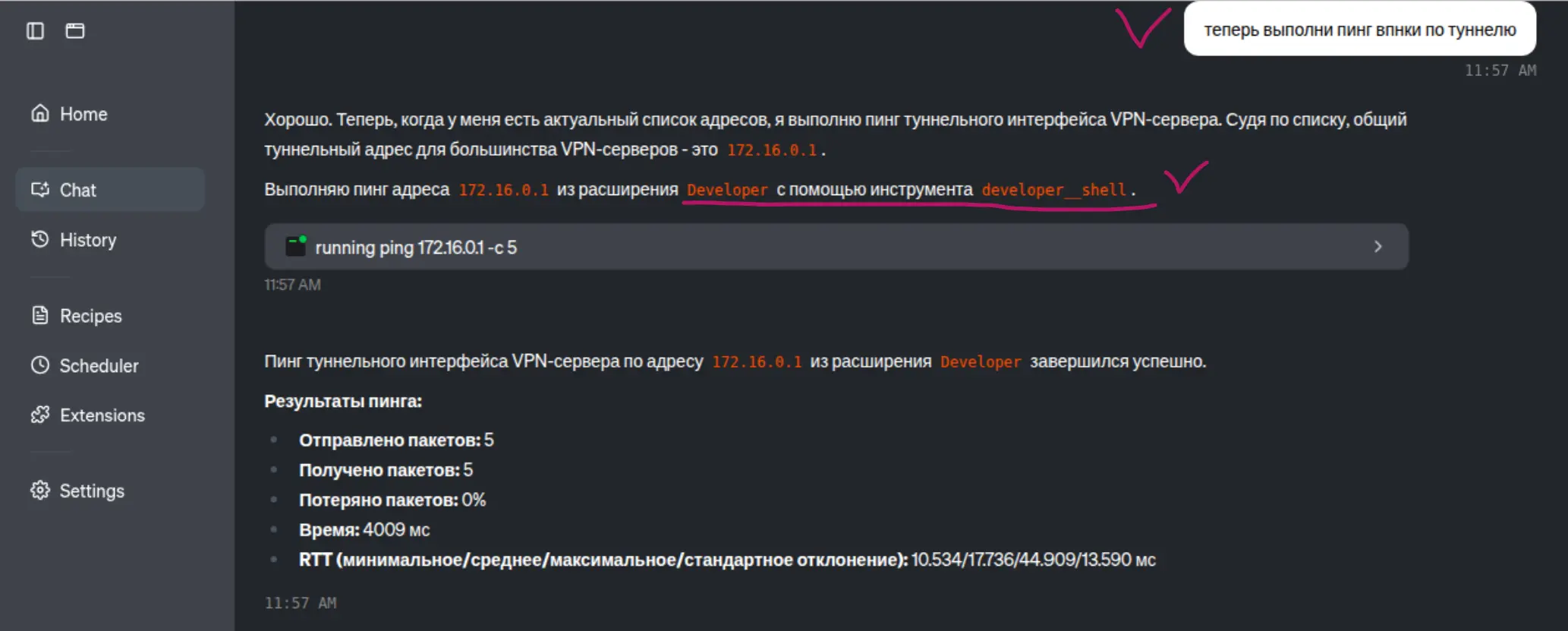

И пинг VPN сервера с компьютера c AI агентом (с включенным расширением Developer в Гусе).

Дополнительно

Если хотите интегрироваться с нашим MCP сервером, то точка проверки здоровья сервера расположена по адресу https://mcp.vpnki.ru/health

Видео пример работы AI-агента в VPNKI

Пример настройки VPNKI при помощи AI агента. Агент настраивает VPN сервер и услугу Публикации URL.

Не все проходит гладко, но агент доводит дело до успешного завершения. На настройку услуг уходит 10 минут.

- Просмотров: 1368

Публикация совпадающих портов TCP и UDP для работы протокола удаленного рабочего стола Windows RDP версии 8

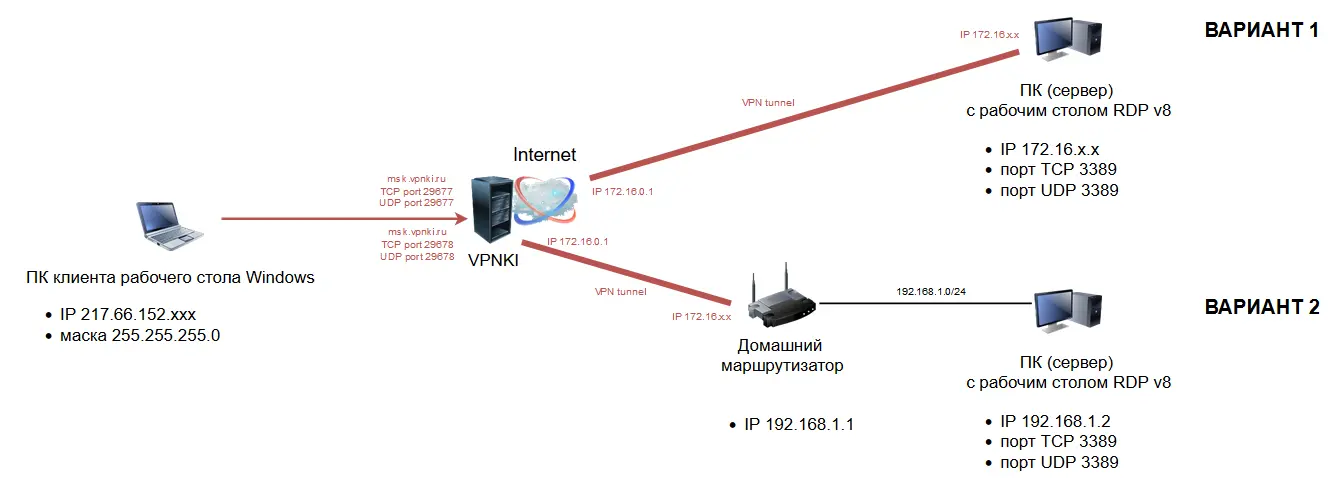

Если вам необходимо получить доступ из Интернет к рабочему столу Windows без использования белого IP адреса или служб, аналогичных TeamViewer, то можно воспользоваться следующей схемой.

Вы можете установить VPN туннель со своего компьютера, на который вам необходимо получить удаленный доступ (или с маршрутизатора в сети с этим компьютером). Это можно сделать по любому из VPN протоколов, поддерживаемых нашей системой.

Затем вы сможете зарезервировать за собой и опубликовать два совпадающих порта TCP и UDP на адресе нашего сервера в сети Интернет, а затем "пробросить" их на свой компьютер через установленный VPN туннель.

Использование TCP и UDP существенно (в разы по сравнению с использованием только TCP) повышает скорость работы удаленного рабочего стола и позволяет работать с мультимедиа через такое подключение.

В общем виде схема может выглядеть так. На ней показаны два варианта подключения сервера рабочего стола Windows:

- вариант 1 - подключение VPN туннеля непосредственно с сервера

- вариант 2 - подключение VPN туннеля с маршрутизатора

В остальном варианты не отличаются и можно использовать оба способа.

Пример использования

Допустим, что вам необходимо получить доступ к удаленому рабочему столу Windows из Интернет. При этом компьютер с рабочим столом расположен в домашней сети и не имеет белого IP адреса.

Предположим, что вы успешно установили VPN туннель со своего домашнего компьютера (вариант 1 на схеме) к серверу VPNKI по инструкциям с сайта. Подойдут любые протоколы (PPTP, L2TP, L2TP/IPsec, IKEv2/IPsec, SSTP, OpenVPN, WireGuard, Openconnect)

Теперь вам необходимо настроить "проброс" портов для того, чтобы обращаться к ним из сети Интернет.

Для этого воспользуйтесь услугой по пробросу совпадающих портов TCP и UDP на свой компьютер и перейдите в меню:

"Мои настройки" - "Публикация URL и проброс портов" - "Порты TCP и UDP для протокола RDP".

(Для тестирования вы можете использовать тестовый период, который можно активировать на этой странице)

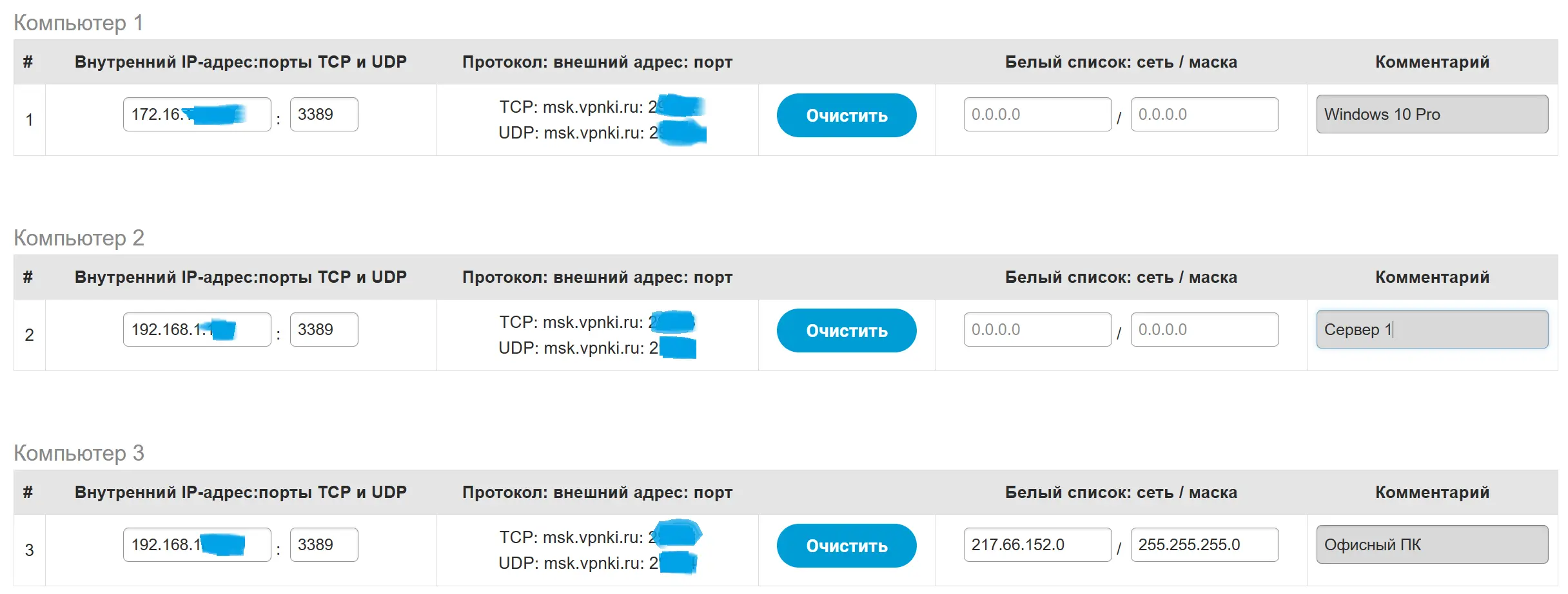

На картинке ниже представлена конфигурация пробросов портов TCP и UDP для трех компьютеров, на которые мы хотим иметь удаленный доступ при помощи удаленного рабочего стола Windows.

Зарезервированные за вами порты TCP и UDP сервера msk.vpnki.ru совпадают и каждая пара таких портов проброшена на соответствующие компьютеры в домашней сети.

При этом порты TCP и UDP компьютеров с рабочими столами во внутренней сети для протокола RDP стандартны - 3389.

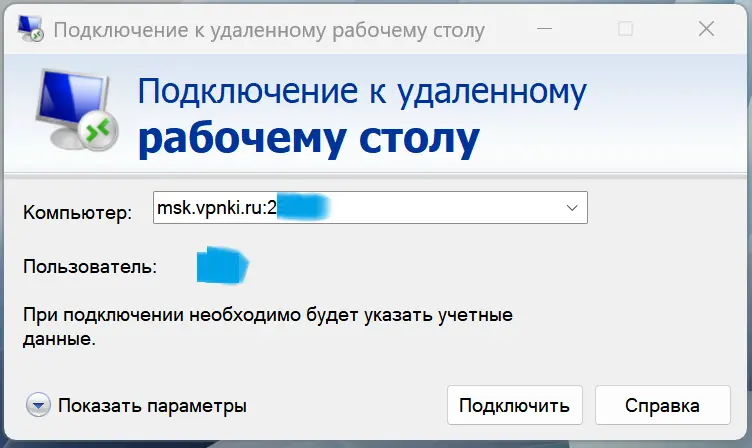

После установления VPN туннеля и после применения настроек проброса портов обращайтесь с компьютера с ОС Windows из Интернет по адресу:

msk.vpnki.ru:<номер_выданного_вам_порта>

Для этого:

- разрешите подключение "Удаленного помощника" на компьютере с рабочим столом

- запустите клиента RDP на компьютере в сети Интернет при помощи команды C:\Windows\System32\mstsc.exe

Настройте подключение

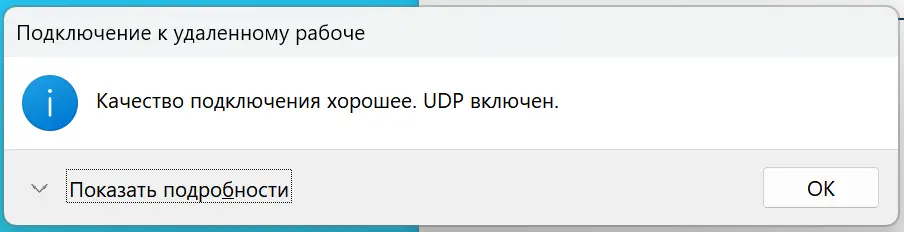

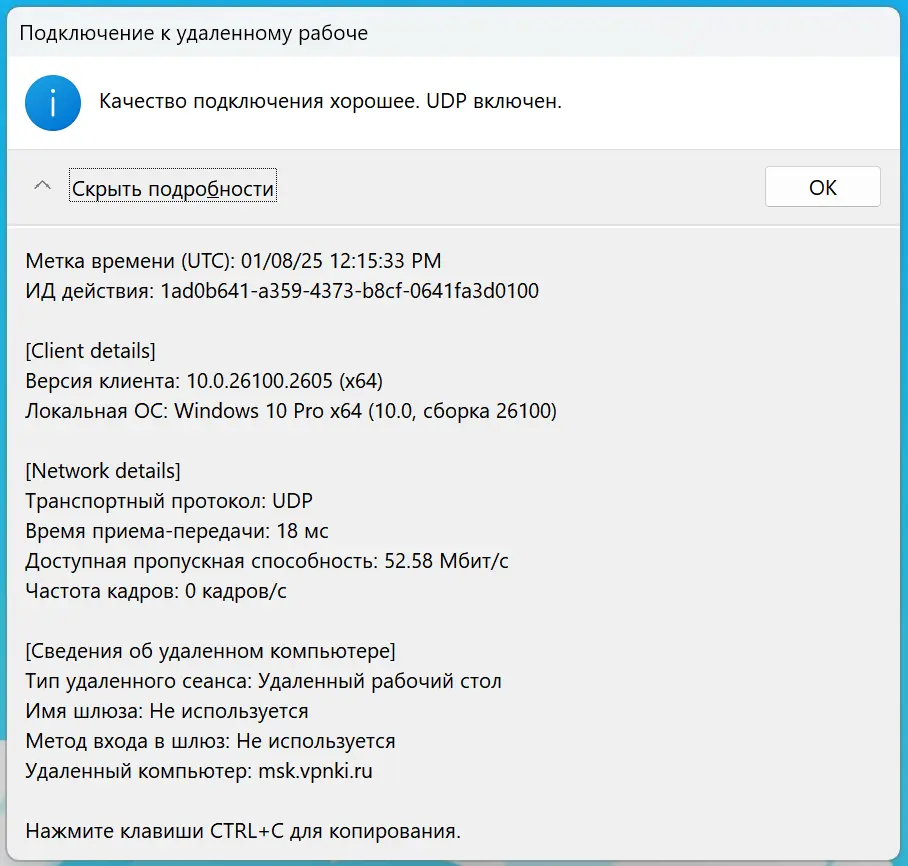

В случае успешного подключения в свойствах соединения вы сможете увидеть, что протокол UDP тоже используется.

Или в более расширенном виде -

Безопасность

Мы предоставлям возможность публикации TCP и UDP портов после согласия с условиями, где вы обязуетесь не размещать таким образом в Интернете незаконного содержимого.

Также следует учесть, что информационная безопасность ваших ресуресов, доступных из Интернет при использовании нашей системы, является вашей зоной ответственности и претензии к нам неприменимы.

Отказ от услуги

Вы можете в любой момент отказаться от услуги. В этом случае введенные вами соответствия внешних портов сервера VPNKI и внутренних адресов и портов вашего компьютера будут удалены.

- Просмотров: 2546